La struttura che si cela dietro il sito che offre contenuti intimi e in streaming delle telecamere hackerate, su cui era finito anche suo malgrado Stefano de Martino e la compagna Caroline Tronelli, si snoda in diversi punti dell’Europa e dell’Asia. Un sistema complesso e rodato, ma che non può sfuggire alle tracce lasciate online, tra un Paese e l’altro. Ecco cosa abbiamo scoperto, chi c’è dietro al giro e cosa c’entra il produttore delle telecamere Dahua.

Le telecamere violate e violabili

L’estate appena passata avevo parlato di 70.000 telecamere violabili solo in Italia. Siamo riusciti ad individuarle tramite una piattaforma deputata alla ricerca di device connessi alla Rete privi di una solida sicurezza informatica. Nonostante l’inchiesta rimbalzata poi su decine e decine di testate, poco e nulla è cambiato. Ma il caso trattato in questi giorni è molto diverso. Il sito, di cui non riveliamo l’entità, ospita almeno 2mila telecamere hackerate, di cui vi abbiamo parlato dopo l’inchiesta di Quarta Repubblica.

Nonostante nel servizio si dicesse che il sito è fruibile attraverso i motori di ricerca, in realtà, attraverso un semplice check, scopriamo che il sito attualmente non è indicizzato. Ma lo è un sito gemello.

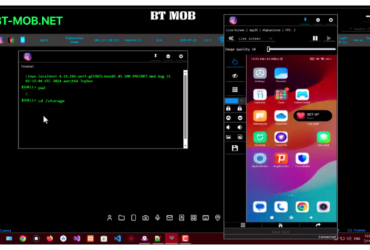

Ad ogni modo, navigando nei siti incriminati, si possono evidenziare schemi ricorrenti che inizialmente potrebbero trarre in inganno. La posizione delle telecamere, il testo sovraimpresso, sono tutti schemi che si ripetono e che possono dare l’illusione che il sito ricalchi le piattaforme per adulti altrimenti legittime e di natura voyeuristica. Anche la struttura del sito sembra legittima: normative vigenti, verifica dell’età, etc. Ma alcuni pattern dei video, ci hanno condotto verso la scoperta di dettagli piuttosto inquietanti. Come detto in precedenza, l’accesso completo alle telecamere avviene tramite un bot Telegram.

Il sito, da Tonga alla Lettonia passando per i Paesi Bassi

Dietro l’anonimato del dominio, registrato sotto l’estensione .to (Tonga), si nasconde un’infrastruttura più complessa. Il sito si appoggia a Cloudflare come protezione di facciata, ma un’analisi più approfondita ha permesso di individuare il vero server: un indirizzo IP (91.194.XXX.XX) gestito da UA-Hosting SIA, società con base legale in Lettonia e datacenter nei Paesi Bassi. UA-Hosting è considerato un provider «permissivo», scelto da realtà che vogliono ridurre i rischi di oscuramento o interventi giudiziari. Su quell’IP non c’è un normale hosting condiviso, ma soltanto due domini: il sito principale e un vecchio forum ormai inattivo. Questo fa pensare a un server dedicato, usato esclusivamente per il network di telecamere violate.

L’acquisto e la società che riceve i pagamenti

Ogni telecamera dispone di un codice numerico di quattro cifre. Il bot Telegram spiega molto bene che per l’accesso alle telecamere è necessaria l’app DMSS (Dahua Mobile Surveillance System), un’app per la visione e la gestione delle telecamere e dei prodotti della cinese DAHUA, compagnia che produce dispositivi per la sicurezza domestica e la domotica. Ci torneremo tra poco. Quando si vuole effettuare un acquisto, il bot propone il pagamento in criptovalute o tramite Paypal. Il portafoglio Bitcoin però, secondo le nostre analisi, non mostra alcuna transazione ed è vuoto. Diverso invece l’acquisto tramite Paypal. La vendita viene contrassegnata nella causale come «Software update».

Una volta completata la transazione, il bot consegnerà delle credenziali che anche in questo caso, spiegano indirettamente e in modo dettagliato le modalità con cui l’organizzazione ha avuto accesso alle telecamere stesse. Il bot consegna infatti un QR Code con il logo del sito incriminato, delle credenziali ad hoc e i codici necessari da inserire nell’app DMSS. Il pannello di controllo è inquietante. Chiunque interagisca con l’app dopo l’acquisto, ha pieno controllo del sistema. Può fare partire gli allarmi, parlare agli inquilini tramite il microfono, e così via. La parte tecnica la approfondiremo tra poco: vediamo chi c’è dietro al sistema.

Chi c’è dietro la vendita degli accessi alle telecamere

Quando si effettua un acquisto sono diversi gli enti con cui ci si interfaccia, ma portano a capo ad una sola persona. Se si prova ad effettuare un acquisto su Revolut, ad esempio, il destinatario è la itsolutions. Mentre invece, su PayPal, diventa la Business Solutions LLP. Quale che sia il vero nome, c’è un indirizzo PayPal al quale l’account del beneficiario è collegato, ed è la IT Solutions.

Il destinatario dei pagamenti si presenta come un fornitore IT legittimo: IT-Solutions, formalmente «TOO Business Solutions», con sede legale in Kazakistan. Sul proprio sito descrive attività di sviluppo software, hosting, automazione contabile/documentale, monitoraggio di veicoli e perfino assistenza per apparecchiature di pesatura (Massa-K). La vetrina è quella classica di una software house locale: ingegneri e programmatori «altamente qualificati», clienti pubblici e privati, servizi erogati interamente online.

Per capire meglio chi riceve i pagamenti, un dettaglio tecnico è fondamentale: il BIN. In Kazakistan il BIN (Business Identification Number) è l’equivalente della nostra partita IVA. È un codice fiscale aziendale a 12 cifre, che racchiude già nel numero alcune informazioni: l’anno e il mese di registrazione, la forma giuridica della società e un progressivo univoco. Nel caso specifico, il codice rivela che la società è stata costituita a novembre 2009 come società a responsabilità limitata (LLP). Ogni transazione ufficiale, contratto o pagamento bancario riconduce a quel numero, che rappresenta la vera carta d’identità della società kazaka.

La società compare anche nei portali ufficiali dedicati agli appalti pubblici della Repubblica del Kazakistan. Nei documenti si scopre che la sede è a Ust-Kamenogorsk. La data di registrazione indicata è il 29 gennaio 2016, con ultimo aggiornamento al 29 luglio 2021. Risulta classificata come fornitore, ma non come cliente governativo diretto, dettaglio che sottolinea la possibilità di operare come contraente senza essere parte dell’amministrazione pubblica.

Il responsabile della compagnia kazaka

Nei registri il responsabile compare come Roman Evgenievich Gatchenko. Di costui si conosce poco e niente, ma attraverso un sito ucraino, scopriamo un dettaglio tanto interessante, quanto inquietante. Cittadino russo del 1973, nei registri ufficiali appare come membro della Sevastopol Association of Search and Rescue Units (SARU) “Borg”, con sede in Crimea.

Secondo documenti pubblici del Ministero della Cultura della Federazione Russa, tra il 2021 e il 2023 Gatchenko ha ottenuto permessi per condurre scavi archeologici nella penisola di Crimea, territorio considerato temporaneamente occupato dal diritto internazionale. Queste autorizzazioni, rilasciate da Mosca ma illegali agli occhi della comunità internazionale, hanno fatto sì che il suo nominativo comparisse in più elenchi collegati a sanzioni internazionali di USA, Unione Europea, Regno Unito, Canada e altri Paesi, che vietano collaborazioni economiche e commerciali con individui coinvolti nelle attività russe nei territori annessi.

Le vulnerabilità delle telecamere DAHUA

Quando abbiamo sentito Yarix (articolo sul Corriere della Sera), ci è stato detto che anche l’utente deve essere attento ad aggiornare i dispositivi e verificare che le password siano robuste e l’autenticazione a due fattori attivata. Ma la vulnerabilità di DAHUA è più profonda. Normalmente l’utente registra il proprio dispositivo inserendo email o numero di telefono, riceve un codice di verifica e poi scansiona il QR code univoco stampato sul corpo della telecamera o disponibile nell’interfaccia web. Questo codice contiene l’identificativo seriale del dispositivo, indispensabile per collegarlo ai server di Dahua e renderlo raggiungibile anche da remoto.

Un Qr Code che in qualche modo è stato recuperato dall’organizzazione. Che sia stato tramite phishing, tramite algoritmi, tramite informazioni online, questo non è possibile saperlo. Quello che sappiamo è che per creare un QR code valido, significa avere almeno quattro elementi: l’ID seriale della telecamera, un account attivo su quella telecamera, una password associata e l’indirizzo del server P2P di Dahua. Non basta indovinare questi dati: occorre accedere al dispositivo almeno una volta per estrarli. Una volta in possesso di queste informazioni, possono ricreare account «usa e getta» e confezionare QR code personalizzati. Il dettaglio che li rende riconoscibili è la presenza del logo del sito pirata dentro il QR code: una scelta che trasforma una funzione di sicurezza in un marchio commerciale.

I bug delle telecamere DAHUA

La catena di compromissione trova (probabilmente) origine anche nelle falle scoperte e divulgate da Bitdefender nel luglio 2025. Due vulnerabilità critiche, catalogate come CVE-2025-31700 e CVE-2025-31701, affliggevano molte serie di telecamere Dahua prodotte prima di aprile 2025. Non scendiamo troppo nel tecnico: basti sapere che questi bug, se non corretti, permettevano all’attaccante di eseguire un codice remoto. Mentre la seconda vulnerabilità consente di caricare file sui dispositivi e prenderne il controllo. Questo senza bisogno di credenziali. Bastava che la telecamera fosse connessa alla Rete. Gli hacker potevano così entrarvi, aggirare controlli e installare processi permanenti che consentisse loro di rimanere all’interno del flusso anche dopo un riavvio. Le telecamere interessate sono:

- Dahua Hero C1

- IPC-1XXX Series

- IPC-2XXX Series

- IPC-WX Series

- IPC-ECXX Series

- SD3A Series

- SD2A Series

- SD3D Series

- SDT2A Series S

- D2C Series with firmware versions older than 2025/04/16.

Il ban negli Stati Uniti e la situazione europea

Negli Stati Uniti Dahua Technology è sottoposta a una serie di restrizioni che hanno reso la sua presenza sempre più marginale. Il primo passo risale al 2019, quando il Dipartimento del Commercio ha inserito l’azienda nella Entity List. La Entity List è un elenco mantenuto dal Dipartimento del Commercio degli Stati Uniti, gestito dall’U.S. Bureau of Industry and Security (BIS). Contiene aziende, organizzazioni o individui stranieri considerati coinvolti in attività contrarie alla sicurezza nazionale o agli interessi di politica estera degli Stati Uniti. Nello stesso periodo all’elenco è stata aggiunta anche HUAWEI e Xiaomi. Chi rientra nella lista non può ricevere componenti e tecnologie americane. Il motivo per cui Dahua è entrata nella black list è perché le autorità statunitensi hanno accusato Dahua di fornire tecnologie di riconoscimento facciale e sistemi di videosorveglianza usati per monitorare e reprimere le minoranze etniche musulmane, in particolare gli uiguri.

Un anno dopo, con il National Defense Authorization Act, alle agenzie federali è stato vietato l’acquisto o l’utilizzo di dispositivi Dahua. A complicare ulteriormente la situazione è arrivata la decisione della Federal Communications Commission (FCC), che nel 2021 ha definito i prodotti Dahua un rischio per la sicurezza nazionale e, l’anno successivo, ha bloccato l’autorizzazione per la vendita e l’importazione di nuovi dispositivi sul mercato americano.

Parallelamente, il Dipartimento della Difesa (DoD) nel 2022 ha classificato Dahua come “azienda militare cinese”, mossa che ha reso illegale per cittadini e imprese statunitensi investire nei suoi titoli. Questo ha portato Dahua nel 2024 a vendere la propria controllata americana. Nel 2025 la FCC ha avviato una nuova indagine per verificare se stessero aggirando restrizioni vigenti relative a telecomunicazioni e sicurezza nazionale.

In Europa il quadro è molto più sfumato. Non esiste un divieto comune a livello di Unione Europea, e i prodotti Dahua sono ancora ampiamente disponibili anche in contesti pubblici. Tuttavia, il Parlamento Europeo ha scelto di rimuovere i dispositivi dell’azienda per motivi di precauzione, mentre alcuni Stati membri si stanno muovendo in ordine sparso. La Danimarca, attraverso i suoi servizi di intelligence (PET), ha raccomandato di non installare apparecchiature Dahua, per via delle vulnerabilità tecniche e del rischio di obblighi di collaborazione con i servizi cinesi. Il Regno Unito ha annunciato la rimozione di tutte le apparecchiature di sorveglianza di fabbricazione cinese da siti sensibili entro il 2025. Parallelamente, Dahua cerca di rassicurare i mercati con la conquista di certificazioni europee e internazionali come l’EN 303 645, l’ISO/IEC 27001:2022 e il Common Criteria EAL3, un modo per presentarsi come conforme agli standard globali.

E l’Italia?

Nel settembre 2020, durante il governo Conte II, a Palazzo Chigi furono installati 19 termoscanner Dahua dotati di riconoscimento facciale e capacità di creare “liste VIP” dei volti rilevati. La scelta, avvenuta nonostante l’azienda fosse già inserita nella Entity List statunitense per violazioni dei diritti umani e rischi di sicurezza, sollevò un acceso dibattito politico. Un’interrogazione parlamentare chiedeva spiegazioni sul perché di quella decisione e sui possibili rischi legati all’uso di tecnologie cinesi all’interno della sede della Presidenza del Consiglio, ma il governo non fornì mai una risposta ufficiale. Abbiamo provato a contattare l’ufficio stampa di Palazzo Chigi, ma la mail è tornata indietro per via della casella piena…

Lascia un commento