Unit 42 di Palo Alto Networks ha scoperto una nuova e sofisticata campagna di cyber-spionaggio che prende di mira i dispositivi Samsung Galaxy attraverso un attacco zero-click su WhatsApp. La minaccia, battezzata LANDFALL, rappresenta una delle operazioni spyware più avanzate mai individuate su Android, con collegamenti a infrastrutture già associate a gruppi di sorveglianza commerciale attivi in Medio Oriente.

Uno spyware commerciale con capacità da cyberspionaggio

Secondo l’indagine di Unit 42, LANDFALL è una famiglia di spyware Android di grado commerciale progettata per compromettere i modelli Samsung Galaxy S22, S23, S24, Z Fold e Z Flip. Lo spyware consentiva agli attaccanti di registrare audio dal microfono, tracciare la posizione GPS, accedere a foto, contatti, cronologia chiamate e potenzialmente interagire con le directory multimediali di WhatsApp.

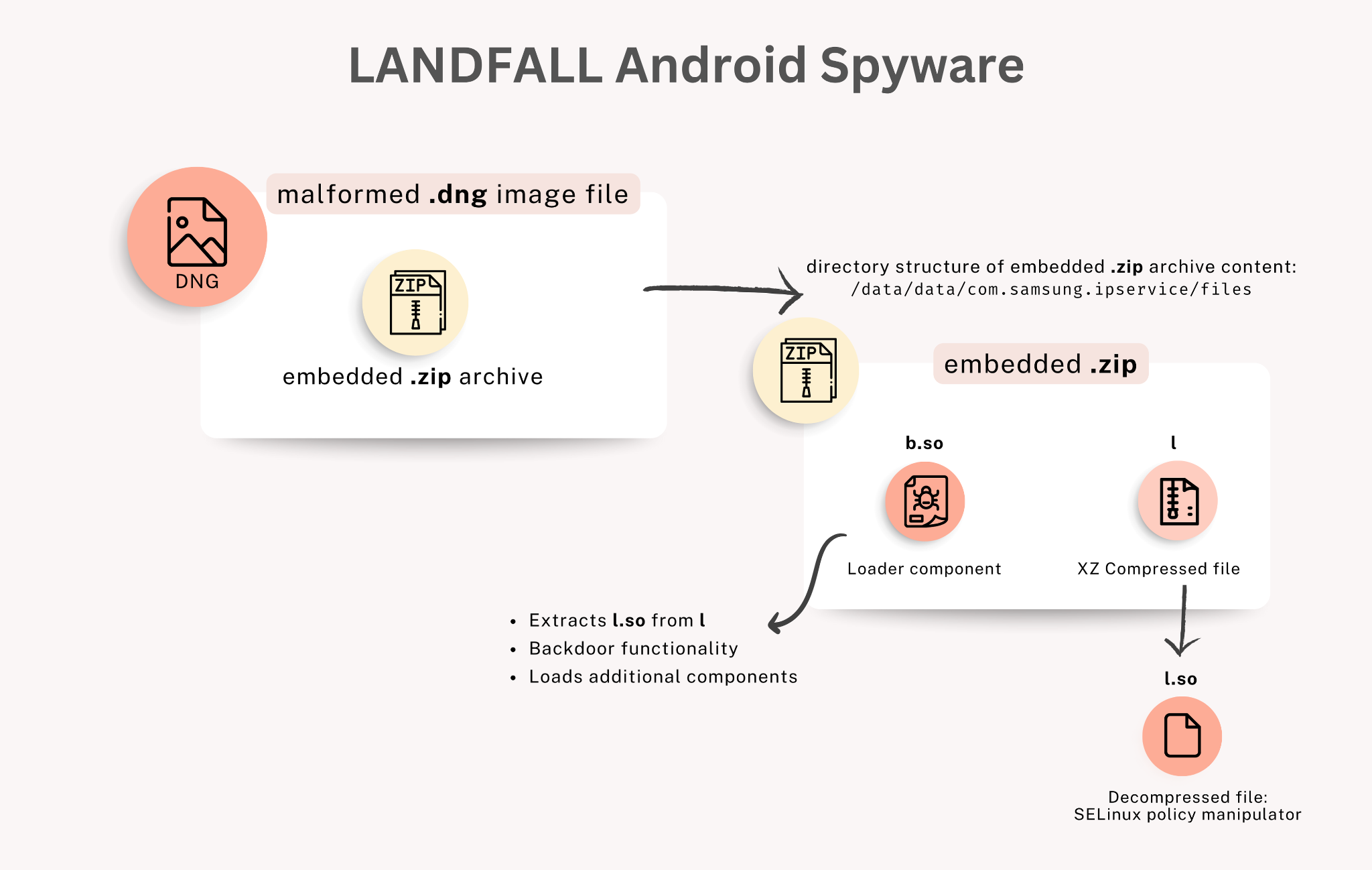

L’infezione avveniva tramite immagini DNG malevole inviate su WhatsApp, senza richiedere alcuna interazione da parte dell’utente: un tipico zero-click exploit. Questi file contenevano un archivio nascosto in grado di sfruttare una vulnerabilità zero-day (CVE-2025-21042) nella libreria di elaborazione delle immagini libimagecodec.quram.so di Samsung. La falla era stata attivamente sfruttata fin dalla metà del 2024, mesi prima che Samsung rilasciasse la patch correttiva nell’aprile 2025.

Una vulnerabilità nella catena delle immagini DNG

LANDFALL si inserisce in una tendenza emergente: gli attacchi che sfruttano vulnerabilità nelle librerie di elaborazione delle immagini DNG (Digital Negative). Gli stessi mesi hanno visto catene di attacco analoghe contro Apple e WhatsApp, con vulnerabilità simili (CVE-2025-43300 e CVE-2025-55177) sfruttate per ottenere l’esecuzione di codice da remoto.

Le immagini infette individuate da Unit 42 su VirusTotal mostravano nomi come “WhatsApp Image 2025-02-10 at 4.54.17 PM.jpeg”, segno che il canale di distribuzione era proprio l’app di messaggistica.

Analizzando le componenti interne del malware, i ricercatori hanno individuato due moduli principali:

– b.so, un loader che avvia il controllo remoto del dispositivo e comunica con i server C2.

– l.so, un modulo che modifica dinamicamente le policy SELinux per ottenere privilegi di sistema e persistenza.

Obiettivi e infrastruttura

Le prove raccolte indicano che la campagna LANDFALL ha preso di mira utenti in Iraq, Iran, Turchia e Marocco, concentrandosi su profili specifici piuttosto che su un’infezione di massa.

Gli indirizzi IP e i domini usati per il command-and-control (C2) — tra cui brightvideodesigns[.]com e healthyeatingontherun[.]com — mostrano schemi simili a infrastrutture già associate a gruppi di spyware commerciali come Stealth Falcon e Variston, entrambi attivi o collegati ad attività di sorveglianza governativa nel Golfo.

Pur non potendo attribuire con certezza la paternità dell’operazione, Unit 42 ha classificato LANDFALL come una campagna di tipo PSOA (Private Sector Offensive Actor), ovvero sviluppata da fornitori privati di spyware per clienti statali.

Attacco scoperto dopo mesi di attività

I primi campioni di file malevoli risalgono a luglio 2024. Il malware è rimasto attivo e non rilevato per mesi, fino a quando la catena di exploit non è stata identificata durante l’analisi dei vettori d’attacco utilizzati contro i dispositivi iOS.

Samsung ha risolto la vulnerabilità principale (CVE-2025-21042) con l’aggiornamento di sicurezza di aprile 2025, e successivamente un’altra falla simile (CVE-2025-21043) a settembre. Gli utenti che hanno installato le patch sono quindi oggi protetti.

Un nuovo fronte del cyberspionaggio mobile

LANDFALL mostra l’evoluzione del cyberspionaggio commerciale verso attacchi silenziosi e modulari, capaci di sfruttare funzioni di sistema comuni come l’elaborazione delle immagini per compromettere i dispositivi senza lasciare tracce evidenti.

L’analisi tecnica di Palo Alto Networks rivela un’architettura complessa, progettata per nascondersi nei processi di sistema, manipolare la sicurezza di Android e comunicare in modo cifrato con server remoti.

L’operazione, ora chiusa, evidenzia come anche piattaforme solide come Galaxy possano diventare vulnerabili quando le catene di elaborazione multimediale vengono sfruttate in modo creativo da attori avanzati.

Lascia un commento