Nel contesto della crescente ondata di cyber attacchi che sta interessando il panorama globale e, in particolare, l’Italia, emerge un dato allarmante: nel 2023, secondo il rapporto del Clusit 2024, si è registrata una crescita del 65% nelle intromissioni malevole rispetto all’anno precedente, con oltre la metà degli attacchi classificati di gravità “critica” o “elevata”. In questo scenario preoccupante, la consapevolezza sulla sicurezza informatica sta crescendo tra le aziende italiane, sebbene non sufficientemente per contrastare efficacemente tali minacce. Uno dei fattori chiave, come evidenziato dal Data Breach Investigations Report di Verizon 2023, risiede nel “fattore umano”: il 73% dei cyber attacchi è riconducibile a errori involontari dei dipendenti, che lasciano inavvertitamente “aperte le porte” agli aggressori. In questo contesto, il team di ricerca di Cynet ha esaminato le tattiche dell’attore di minaccia UNC4990, attivo dal 2020 e noto per una tecnica d’attacco che sfrutta le vittime stesse per infiltrarsi nei sistemi di difesa.

La Tecnica dell’Infezione tramite Chiavetta USB

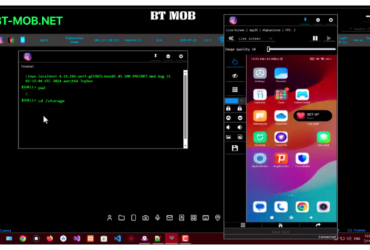

Il metodo di attacco tramite chiavetta USB, sebbene noto, continua a rivelarsi efficace grazie all’attrattiva intrinseca di questi dispositivi. Gli attaccanti depositano le chiavette in luoghi strategici – parcheggi aziendali, reception, sale d’attesa – sfruttando la naturale curiosità umana e il desiderio di identificarne il proprietario per indurre i dipendenti a esaminarne il contenuto. Il processo d’infezione si attiva con il doppio click su un collegamento presente nella chiavetta, che esegue comandi Powershell per scaricare software malevoli da server remoti. Questa azione apre una backdoor nel sistema della vittima, consentendo agli aggressori di accedere liberamente ai dati aziendali. Un’analisi condotta su 85 clienti italiani ha rivelato tentativi di attacco (rilevati e bloccati) tramite questa modalità, con un’incidenza maggiore nella pubblica amministrazione e tra aziende con personale tecnico sul campo. L’uso delle chiavette infette non si limita ai sistemi aziendali, ma si estende ai dispositivi personali e a terzi, con il rischio di diffondere ulteriormente il malware. In alcuni casi, l’infezione può portare al cosiddetto “Cryptojacking“, dove il malware utilizza le risorse del dispositivo infetto per “minare” criptovalute, integrando la macchina in una rete di dispositivi compromessi.

Conclusioni e Strategie di Difesa

L’errore umano rimane uno degli anelli più deboli nella catena della sicurezza informatica. La formazione continua dei dipendenti appare come la soluzione più efficace per mitigare questo rischio. È fondamentale promuovere una cultura della sicurezza che includa pratiche preventive basilari, come il rifiuto di utilizzare dispositivi di memoria USB di origine sconosciuta, per ridurre la superficie di attacco e proteggere le infrastrutture critiche dal crescente fenomeno dei cyber attacchi.

Lascia un commento